제품소개

보안솔루션

제품개요

시장배경

암호화폐 거래소 해킹 사건

- - DRM(디지털 저작권 관리) 서버를 장악해 악성 코드 설치

- - 내부의 외주 직원PC 및 서버 등 악성코드가 심어진 내부 서버에 설치된 '웹셸'에 접속 후 악성코드 감염

- - 이와 같은 방식으로 모든 PC와 서버에 접근 가능 하게 되어 해킹의 교두보 마련

- - 경찰과 인터넷진흥원에서 수사 중이며, 정황상 핫월렛의 개인키가 탈취된 것으로 보고 있음

시스템접근제어 솔루션의 필요성

- - 내부 직원일지라도 업무와 관계 없는 시스템으로의 접근 권한 통제 필요

- - 접근 권한을 가지고 있는 작업자도 위험명령어로 분류되어 있는 명령어 통제 필요

- - 접근 권한 및 명령어 통제 시에도 2-Factor 인증으로 보안 강화

- - 각 작업 PC에서의 내부 시스템으로의 접속 이력 및 행위 이력 파악 가능

Compliance 이슈

- - 개인정보보호법을 필두로 다양한 분야에서 시스템 접근제어 부분에 대하여 규정 준수를 요구하고 있으며,

그에 따라 정보보호관리체계(ISMS인증) 확대 적용 및 보안 규제 강화가 이루어지고 있습니다.

| 관련 법률 및 규제 | 주요내용 | 비고 |

|---|---|---|

| 개인정보보호법 | 제29조(안전조치의무) 개인정보가 분실·도난·유출·변조 또는 훼손되지 아니하도록 내부 관리계획 수립, 접속기록 보관 등 |

모든분야 |

| 보안검사 | 6. 정보시스템 보안 정보시스템에 대한 접근 시 특정 IP와 MAC에 한해 접근할 수 있도록 하여야 함 |

공공기관 |

| 금용전산 보안 강화 종합대책 | 전산시스템 접근통제 강화전산시스템 운영자들이 홈페이지 등 공개용 서버 뿐만 아니라 모든 전산시스템 접근 시 추가 인증(IC카드, 지문인식, OTP 등) 의무화 전산시스템 접근기록 상시 모니터링 및 분석을 통해 IT보안 리스크 통제조치 시행 |

금융기관 |

| 정보보호관리체계 (ISMS) | 10. 접근통제 항목 접근통제 정책, 사용자 접근 관리, 접근통제 영역 | 기업분야 |

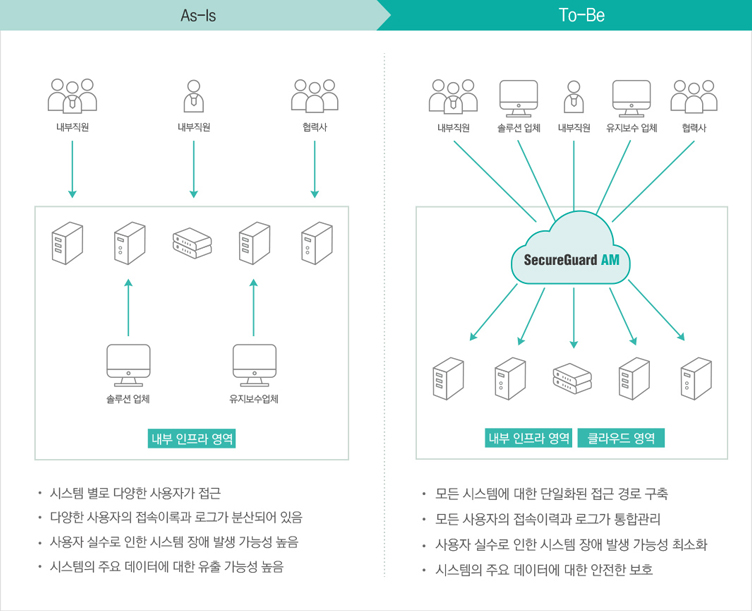

시스템 접근제어의 역할

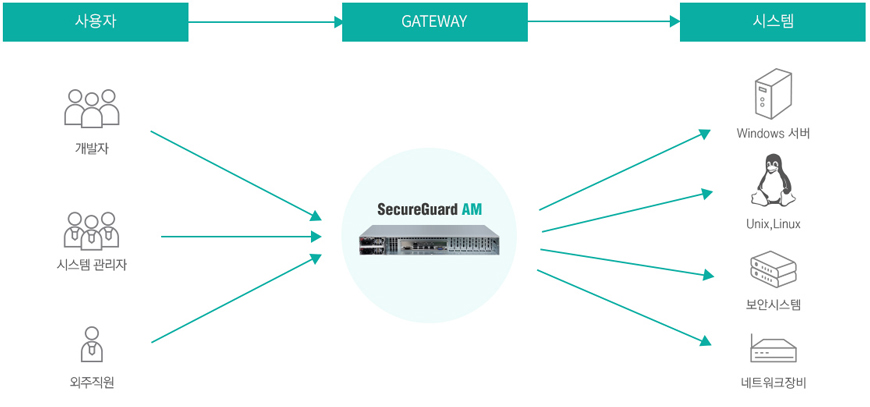

- - 시스템 접근제어는 시스템에 대한 접근통제와 행위감사를 주된 기능으로 하는 솔루션으로, 정보시스템에 접속하는 모든 사용자는 시스템 접근제어를 거쳐서 목표 시스템에 접속하여야 합니다.

제품기능

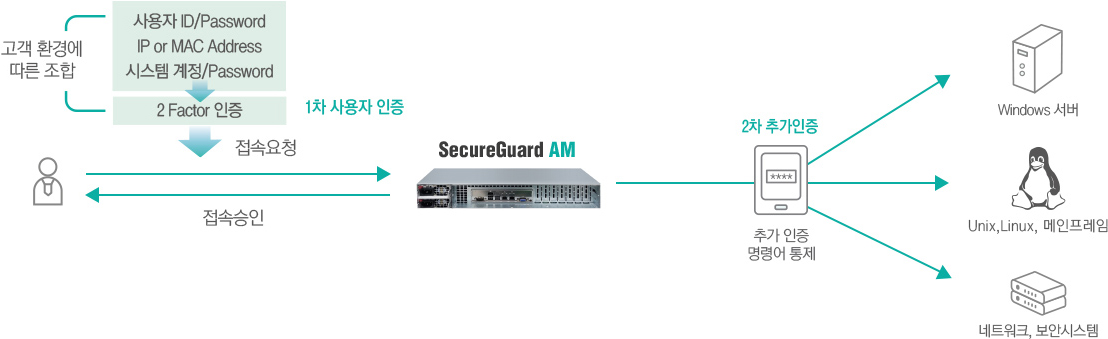

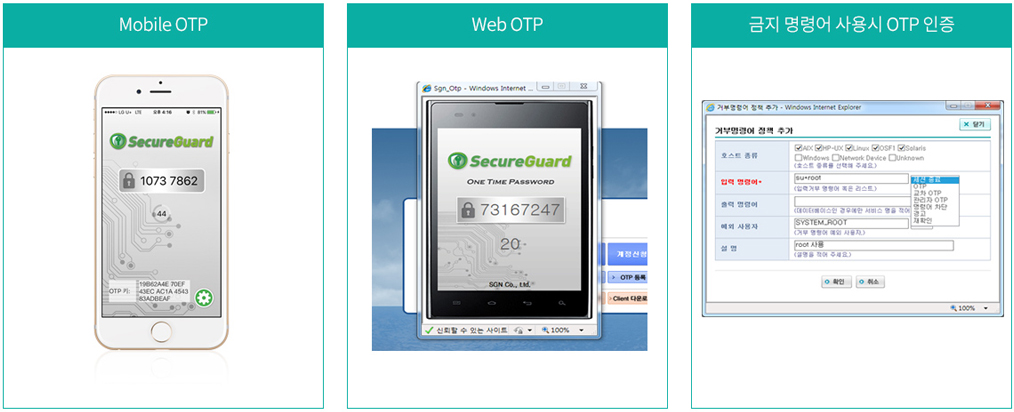

1. 사용자 인증

- - 시스템 접속을 위해 1차 사용자 인증(IP, MAC, OTP 등) 및 2차 추가인증(OTP)을 지원합니다.

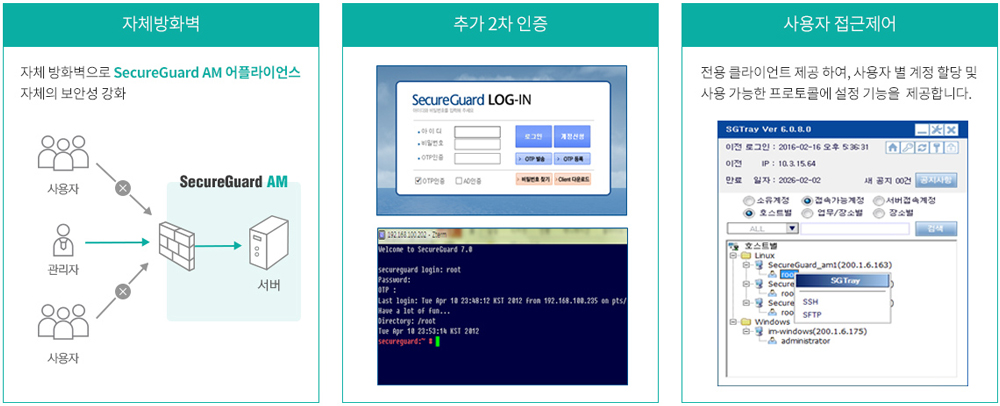

2. 접근제어

- - 자체인증 및 OTP 를 통한 추가 2차 인증으로 보안을 강화하며, 구축 시 환경변화 최소화로 운영 및 편의성이 강화된 접근제어 정책기능 을 제공합니다.

3. 명령제어

- - 명령어 통제는 사용자 별로 White list와 Black list 방식을 적용할 수 있고 위협 명령어에 대한 세션종료, 차단, 경고 뿐만 아니라 사용자 OTP 또는 사용자, 관리자 OTP를 이용한 교차 인증설정 기능을 제공합니다.

4. 접근제어

- - 자체인증 및 OTP 를 통한 추가 2차 인증으로 보안을 강화하며, 구축 시 환경변화 최소화로 운영 및 편의성이 강화된 접근제어 정책기능 을 제공합니다.

제품기능2

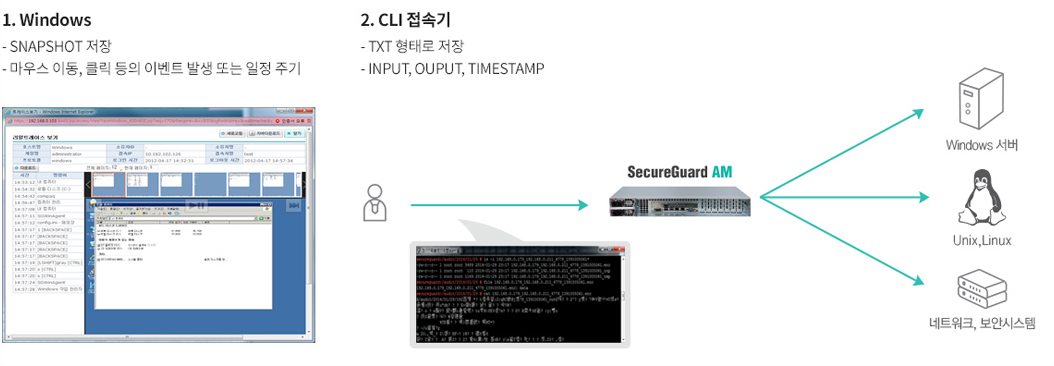

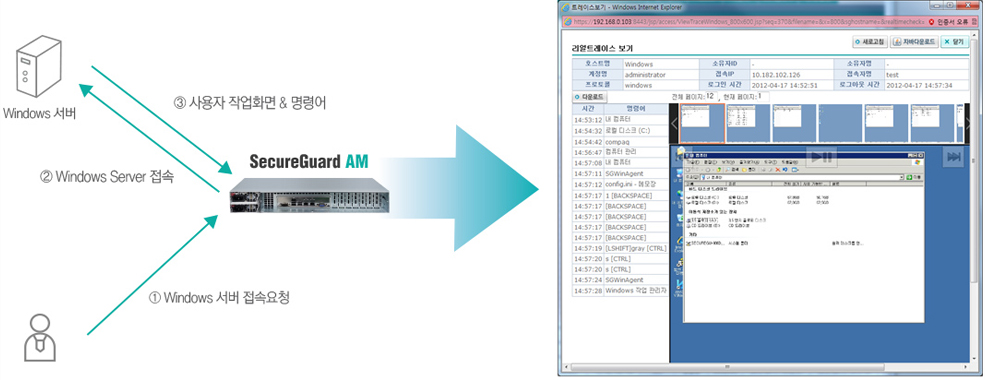

윈도우 서버 감사 기록

Windows 서버에 대한 감사 기록을 SNAPSHOT방식 저장하여 관리 효율성을 높입니다.

- - 별도 저장 공간 불필요

- - 감사 기록에 대한 탐색 필요 없이 검색 가능

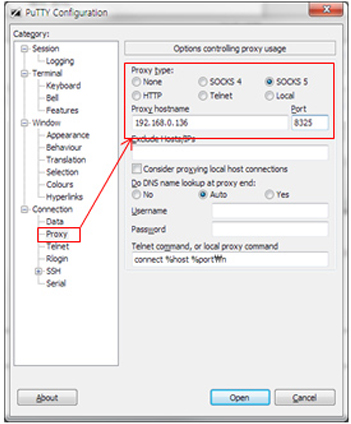

SOCKS5 표준 프로토콜 사용

SOCKS5 표준 프로토콜 사용으로 네트워크 환경 변화 없는 시스템 구축이 가능하며, Agent – Less 방식으로 적용시스템에 부하를 전혀 주지 않습니다.

- - 업계 유일의 SOCKS5 표준 프로토콜을 사용함으로써, 네트워크 환경 변화 없이 시스템 구축이 가능합니다.

- - 시스템 접속자는 솔루션 구축 후에도 SOCKS5를 지원하는 상용 접속프로그램의 사용이 가능합니다.

- - 대상 시스템 (서버, 네트워크 장비, 보안장비)에 Agent를 설치하지 않는 방식으로 구축하여 부하가 전혀 없으며, 효율적 운영 관리 가능

도입효과

시스템 접근제어는 시스템에 대한 접근통제와 행위감사를 주된 기능으로 하는 솔루션으로, 정보시스템에 접속하는 모든 사용자는

시스템 접근제어를 거쳐서 목표 시스템에 접속하여야 합니다.